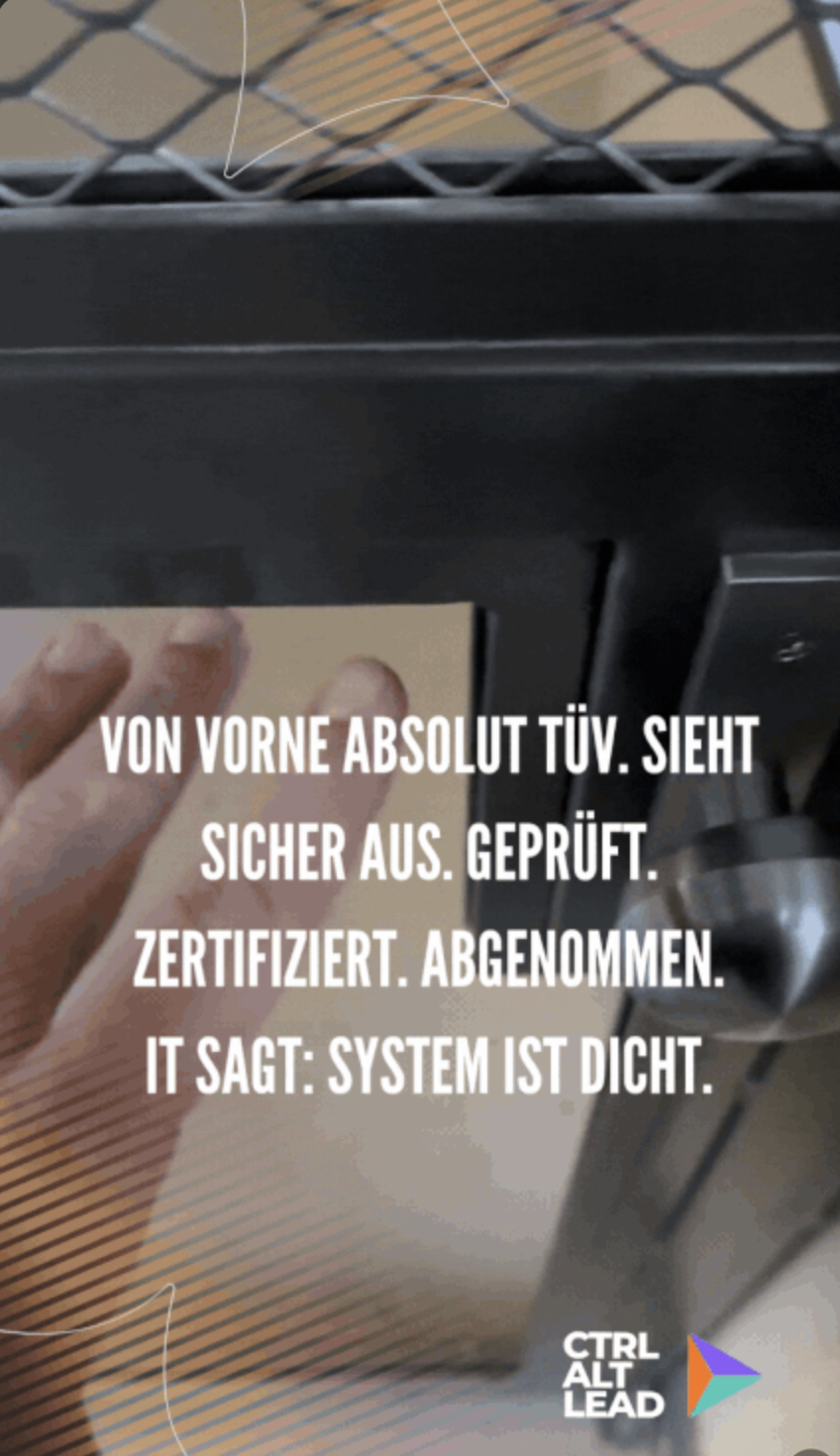

In vielen Unternehmen beobachte ich dasselbe Muster: Es wird enorm viel Energie in Sicherheitskonzepte gesteckt. Und das auch völlig zu Recht. Doch dabei werden zwei entscheidende Faktoren übersehen: die Geschwindigkeit der Umsetzung und die realen Bedürfnisse der Nutzer.

Das Ergebnis? Frustrierte Mitarbeitende, die entweder resigniert aufgeben oder – was noch häufiger passiert – einfach ihre eigenen Tools nutzen. Shadow IT lässt grüssen.

Was ist Shadow IT – und warum entsteht sie?

Shadow IT bezeichnet den Einsatz von Soft- und Hardware durch Mitarbeitende ohne offizielle Genehmigung der IT-Abteilung. Sie entsteht nicht aus bösem Willen, sondern aus einem einfachen Grund: Die offiziellen Tools sind zu langsam, zu umständlich oder schlicht nicht vorhanden. Wenn die IT-Abteilung monatelang prüft, ob ein Tool sicher genug ist, während das Business heute eine Lösung braucht, wird das Business sich selbst helfen.

Shadow IT ist damit kein Sicherheitsproblem. Es ist ein Symptom eines Governanceproblems.

Der klassische Konflikt: Sicherheit vs. Geschwindigkeit

Natürlich geht es um Qualität und die richtige Lösung. Aber in der heutigen Arbeitswelt können wir es uns nicht mehr leisten, monatelang auf sichere Tools zu warten, während das Business weiterlaufen muss. Wer zu langsam ist, verliert nicht nur an Produktivität, sondern auch die Kontrolle über seine IT-Landschaft.

IT-Sicherheit und Geschwindigkeit werden in vielen Organisationen als Gegensätze behandelt. Dabei lassen sie sich verbinden. Der Schlüssel liegt in klaren Frameworks, die Sicherheit nicht als Blocker, sondern als Enabler verstehen.

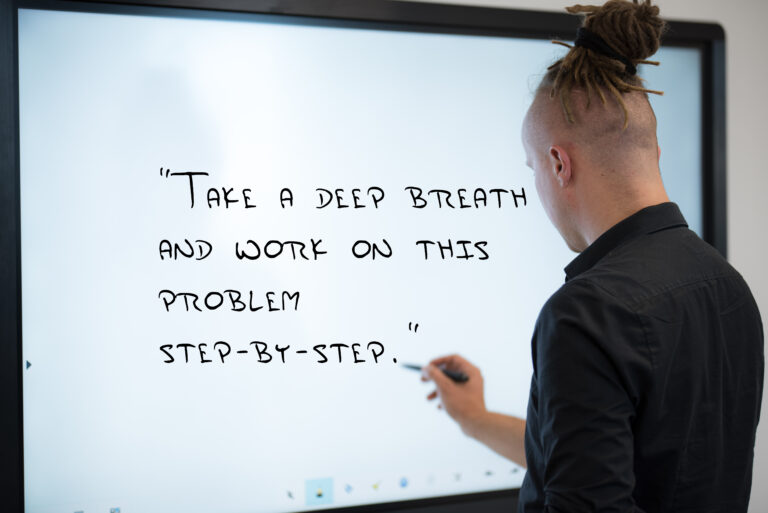

Was einen Unterschied macht: Iterative Implementierung

Unternehmen, die IT-Sicherheit und Geschwindigkeit gemeinsam denken, setzen auf iterative Implementierung statt Perfektion. Statt monatelanger Prüfungen vor dem Go-Live nutzen sie kontinuierliche Sicherheitschecks im laufenden Betrieb. Das Ergebnis: kürzere Time-to-Value bei gleichbleibender Compliance.

Und vor allem verstehen sie die echten Anforderungen der User, statt nur Compliance-Checklisten abzuarbeiten.

Was das für KI-Einführungen im Mittelstand bedeutet

Die gleiche Dynamik sehe ich bei der KI-Einführung. Unternehmen warten auf die perfekte KI-Strategie, auf Freigaben, auf Audits. In der Zwischenzeit nutzen die Mitarbeitenden ChatGPT, Claude oder andere Tools privat weiter – nur halt ohne Governance, ohne Datenschutz und ohne Kontrolle.

Die Frage ist nicht: „Soll unsere IT ChatGPT genehmigen?“ Die Frage ist: „Wie schaffen wir sichere KI-Nutzung schnell genug, bevor das Vakuüm füllt, was auch immer kommt?“

Häufige Fragen zu IT-Sicherheit und Geschwindigkeit

Was ist Shadow IT und wie verhindert man sie?

Shadow IT ist der Einsatz nicht genehmigter Soft- oder Hardware durch Mitarbeitende. Man verhindert sie nicht durch strengere Verbote, sondern durch schnellere, nutzerfreundliche offizielle Alternativen. Unternehmen, die Shadow IT eliminieren wollen, müssen verstehen, warum Mitarbeitende auf nicht genehmigte Tools ausweichen – meistens weil offizielle Prozesse zu langsam oder zu umständlich sind. Die Lösung ist eine IT-Governance, die Geschwindigkeit als Sicherheitsmerkmal versteht, nicht als dessen Gegenteil.

Wie verbindet man IT-Sicherheit und Agilität?

Der Schlüssel ist ein Paradigmenwechsel: Security by Design statt Security as a Gate. Wenn Sicherheit von Anfang an in Prozesse eingebaut wird statt am Ende als Prüfung, können Unternehmen agil und sicher gleichzeitig sein. Praktisch bedeutet das: Klare Risikokategorien für Tools (unkritisch, prüfungsbedürftig, sensibel), schnelle Freigabeprozesse für unkritische Tools und kontinuierliches Monitoring statt einmaliger Prüfung vor dem Go-Live.

Warum scheitern viele IT-Strategien im Mittelstand?

IT-Strategien im Mittelstand scheitern häufig an drei Faktoren: Sie werden ohne Einbindung der Nutzer entwickelt (und ignorieren damit reale Bedürfnisse), sie priorisieren Sicherheit absolut über Geschwindigkeit (und erzeugen damit Shadow IT), und sie sind Dokumente statt lebendige Prozesse (und werden nie wirklich umgesetzt). Der Mittelstand braucht IT-Strategien, die pragmatisch genug sind, um im Alltag zu funktionieren – nicht Hochglanzdokumente für den Aufsichtsrat.